| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | ||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 |

| 23 | 24 | 25 | 26 | 27 | 28 | 29 |

| 30 |

- AVAR 2010

- MBR 부트 바이러스

- linux 한글 깨짐

- 갤스 음악끊김

- 태백산 천제단

- OllyFlow

- Weather & Toggle Widgets

- OllyGraph

- 난독화

- Protector

- 갤럭시s 음악끊김

- net-koobface

- 하우리

- DDoS

- 7.7 ddos

- Trup 부트 바이러스

- mbr

- facebook 쪽지 악성코드

- linux LANG

- worm.win32.net-koobface

- ida

- 갤스

- 64비트 변수 출력

- 사이버테러

- AVAR

- printf 64비트

- Wingraph32

- 시스템파괴

- 77 ddos

- Trup

- Today

- Total

목록분류 전체보기 (45)

Mylabs

못본 사이.. 티스토리 많이도 바꼈네요 티스토리 관리안하기 시작했을때만 해도 모바일로 블로그 포스트를 보는게 그리 자연스럽지 않았는데,이제는 반응형으로 스킨도 나오고 ㅎㅎ 시대의 흐름에 맞춰 따라가야겠네요 늦은 시간 글 끄적거려봅니다 ㅋ

구글 애드센스를 신청했다. 블로그를 조금더 이쁘게 리뉴얼을 해봐야겠다!! ㅎㅎ

iMAC 터미널에서 CentOS 에 붙으니, 한글이 깨져서 나왔다. Windows에서 putty 로 붙은 경우엔 한글이 잘 표현되는데, 그래서 이것저것 막 때려넣다 보니 해결점을 찾은 것이 바로 아래와 같은 방법이다. vi /etc/sysconfig/i18n LANG="ko_KR.UTF-8" SUPPORTED="ko_KR.UTF-8:ko_KR:ko:en_US.UTF-8:en_US:en" SYSFONT="latarcyrheb-sun16" SYSFONTACM="8859-15" 로컬 적용시 (이건 안햇음) vi /etc/bashrc export LANG="ko_KR.UTF-8" export LC_ALL="ko_KR.UTF-8" #한글이 깨지는 현상은 최초 linux 설치시에 기본언어 설정을 한글로 선택해서 라..

안녕하세요. 11월 3일 정보보호학회에서 주관하는 악성코드 대응 워크샵에서 난독화에 대해 발표했습니다. 30분 정도밖에 되지 않는 시간이라 바이너리에 대한 부분은 거의 뺏구요. 웹 페이지에 삽입되는 스크립트 코드들이 어떻게 난독화되는지 사례들을 몇개 소개하는 간단한 발표내용이었습니다. 별거없는 내용에 많은분들이 관심가져주셔서 감사드리며, 일일히 모든분들께 메일을 보내드리기 힘들어 자료를 업로드하게 되었습니다. 감사합니다. :)

11월 3일날 악성코드 관련 워크샵이 있습니다. 등록 방법은 첨부한 PDF 를 참고하세요~

태백산 - 천제단 이야기

태백산 - 천제단 이야기

새로운 곳에서 일을 하게 된 이후로 첫 블로깅이네요 ^-^ 어떤 그룹에 속할때마다 함께 일하는 분들과 특별한 교감을 할 수 있는 기회들이 바로바로 생기는 것은 평소 저에게 찾아볼 수 없는 복중에 하나 인 것 같습니다 2011년 새해를 맞이하고, 새로운 계획들과 꿈들을 결심하기 위한 곳이 저에겐 태백산 천제단이라는 곳이 되었습니다. 사진 실력도 형편없고 새벽산행이라 사진이 많이 흔들려서 아쉽지만 태백산 천제단 이야기를 그려보고자 합니다^^; 11시에 청량리에서 태백행 기차를 타고 출발! 정확히 새벽 2시 54분이면 태백역에 도착합니다. ㅋ 태백역에 도착해서 반대편 게이트로 나가면 현재 태백의 온도를 친절하게도(-_-;) 알려줍니다. 강원도에서 군생활 했지만, 다들 아시는것 처럼 전역하면 똑같이 남들추운데는..

Worm.Win32.Net-Koobface 란? / facebook 시작합니다. 친구등록 해주세요~^-^

Worm.Win32.Net-Koobface 란? / facebook 시작합니다. 친구등록 해주세요~^-^

트위터에 한참 매달려 있긴한데, facebook 도 어쩔수 없이 해야 겠더군요. 악성코드가 보내주는 따뜻한 쪽지를 받기 위해서 오늘 가입했습니다. ㅎ 친구 추가해주세요~ ^-^ 이번주 Net-Koobface Worm 이 한창 이었죠. Worm.Win32.Net-Koobface에 감염된 시스템은 시스템의 facebook 정보를 이용해서, 친구들에게 URL이 담긴 쪽지를 발송합니다. 그 URL 은 YouTube로 가장한 악성 페이지입니다. 이 페이지 아무곳이나 클릭하면, 본래 최초 숙주파일을 다운로드 하는 창이 뜹니다. 그 숙주파일을 실행하거나 설치한 시스템도 바로 facebook 쪽지 발송합니다. 크윽~ 결과적으론 Botnet 설치와 허위백신 설치가 목적입니다. 저도 속을뻔한 허위백신 사진 나갑니다 ㅋ_ㅋ

갤럭시s 를 사용한지 인제 한달하고 조금 더 되는것 같네요. 현재 쓰는 갤럭시 s 는 교품받은 제품입니다. 교품받은 이유는 음악 끊김 현상이구요. 결론부터 말하자면 삼성에서 코덱불량이라고 내린 교품판정은 어이없는 실수였더군요. 교품받은 제품도 끊기고, 인터넷에 많은 사람들이 끊김현상을 얘기하고 있는데, 삼성에선 아무런 대처도 하지 않고 있습니다. 그래서 몇일 테스트해 보기로 했습니다. 많은 사람들이 의심하는 부분들은 다음과 같습니다. 1) 3G 통신 기지국이 변경될 때, 끊길 것이다. 2) 과도한 네트워크 활동에 의한 현상일 것이다. 3) 날씨 어플때문이다. 첫번째, 기지국 문제는 아니였습니다. 왜냐면 한군데서 이동하지 않고 가만히 있는데도 끊기기 때문이죠 - _-;; 두번째, 과도한 네트워크 활동에 의..

MBR 악성코드 - 다수의 Adware를 설치하는 MBR 악성코드

MBR 악성코드 - 다수의 Adware를 설치하는 MBR 악성코드

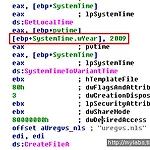

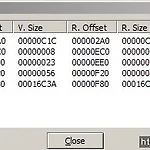

며칠 전 이슈된 MBR 악성코드에 대한 내용입니다. 설치는 다수의 Adware에 대한 정보와 동영상은 아래 링크에서 확인하실 수 있습니다. Spyware.MulDrop.Do.25088 http://www.hauri.co.kr/customer/security/virus_view.html?intSeq=1849&page=1&keyfield=&key=&SelectPart=2 Trup 부트 바이러스 전용백신 http://www.hauri.co.kr/customer/download/vaccine_view.html?uid=74&page=1&keyfield=&key= 개을러서 포스팅을 자주 안하게 되네요 -_-; 큰맘먹고 오늘 올려봅니다. ㅎ 여기서 언급하는 내용은 MBR에 중점을 둔 내용입니다. 악성코드는 다음과 같..

7.7 DDOS - 2009년 남은 좀비 PC??

7.7 DDOS - 2009년 남은 좀비 PC??

미비하지만, 작년 7.7 DDOS 를 떠올리게 해주는 DDOS 공격이 탐지되었다. 분위기는 남은 좀비 PC 들의 공격으로 흘러가는 듯 하다. 이같은 주장의 근거는 작년에 사용되었던 악성코드안에 2009년으로 年을 변경하는 루틴이 있기 때문이다. 중요한 부분만 보기 쉽게 코드로 변경해 보면 아래와 같다. GetLocalTime(&SystemTime); SystemTime.wYear = 2009; SystemTimeToVariantTime(&SystemTime, &pvtime); 이는 시스템의 시스템 시간을 변경하는 것이 아니다. 시스템 시간을 얻어와서, 그 시간에서 wYear 멤버변수를 2009로 수정하고, 그것을 &pvtime에 저장하는 것이다. &pvtime 은 추후에 특정 비교루틴에서 사용될 것이고,..

Ollydbg plugin - OllyFlow / OllyGraph

Ollydbg plugin - OllyFlow / OllyGraph

코드 정적 분석에 있어 개인의 취향(얼마전에 손예진씨을 봐서 그런가...-_-;)에 따라 다양한 디어셈툴들과 플러그인을 같이 사용합니다. 오늘은 분석가의 뇌를 잠시나마 맑게 해주고, 분석가분들의 키보드와 아무 죄없는 책상위의 물건들을 보호할 수 있는 Ollydbg 플러그인을 소개해 봅니다. -_-; ㅋ OpenRCE OllyFlow - http://www.openrce.org/downloads/details/178/OllyFlow OllyGraph - http://www.openrce.org/downloads/details/173/OllyGraph IDA에서 많이 사용되는 그래프기능 모듈을 이용하는 플러그인으로서, Ollydbg에서 IDA의 Wingraph32.exe을 사용하게 해주는 플러그인입니다. 바..

13th AVAR 2010 in Bali Indonesia,

13th AVAR 2010 in Bali Indonesia,

AVAR 2010 in Bali Indonesia 2010 년 AVAR 는 발리에서 진행되네요. http://www.aavar.org/avar2010/index.html

전 분석용으로 현재 32비트 OS 를 사용하고 있습니다. 물론 Asm 도 32비트 어셈블리어를 봅니다. 얼마전부터 파일바이러스를 하나 분석하고 있는데, 복잡하고 Recursive 한 알고르즘을 사용하더군요. 그래서 얍삽하게(?) 인라인 어셈으로 함수단위를 코딩하려고 했는데, 이번엔 여느때와 달리 C++ 로 작업을 진행중에 있습니다. 그런데, ADD와 ADC 연산을 위해 CarryFlag를 취하고 싶어서 머리를 마구 굴려서, 1) DWORDLONG 형으로 레지스터 변수 8바이트 주고 2) 마스킹이랑 비트 쉬프트 이용해서, CF 랑 하위 8바이트를 얻어오게 만들었습니다. 근데 ADD나 ADC 연산후에 상위 바이트들과 관계없이 하위 8바이트가 모두 0이 되면, 32비트에서 쓰던 포멧스트링으로 출력하면 값이 0..

Twitter !@

Twitter !@

26일, 27일 국방부 CERT 분들 교육 차 삼성동으로 출근을 했습니다. 2호선 잠깐 타는데, 힘들더군요.. 지하철 안에서 서있는게 비스듬히 서로를 의지하며 서있는 이상한 느낌을.... 해야지 해야지 하면서 몇일전에 저도 트위터를 가입했습니다!! twitter : lms83405 같이 하실분들은 팔로우 부탁드립니다. ^0^

Cdrom.sys 변조 악성코드 (백화점식 악성코드)

Cdrom.sys 변조 악성코드 (백화점식 악성코드)

Win32.Protector.A~E에 이어, 이번 백화점식 악성코드가 Cdrom.sys 를 변조하기 시작했다. 역시, Cutwail 시리즈이며, 품고 있는 악성 Spam driver 를 사용해 이메일 전송을 목적으로 한다. Bredolab 과 Cutwail은 서로 PR 해주는 아주 좋은 친구 사이이다. 'ㅁ' 발견된 변종은 2종이며, Win32.Protector.F/G 가 진단명 이번 변종은 지난 ndis.sys 와 같이 정상을 품고 있는 방식은 같으나, 암호화 로직이 조금더 복잡하게 변경되었으며, 기본 코드 골격도 변경되어있었다. 아직 진단되는 수준은 미흡한 것으로 보아, 출현 된지 얼마 안된 형태 인듯 싶다. 섹션정보 역시 기존의 형태들처럼 구성되어 있으며, 정상 파일은 .reloc 안에 암호화 되어..

네이트온 쪽지 바이러스

네이트온 쪽지 바이러스

몇일 전 아는 지인으로 부터 쪽지를 받았습니다. 쪽지의 내용은 다음과 같이 왔네요. 봐라! 사기꾼은 다 이렇게 나온다! www.pingxxxx.com 링크 클릭을 유도하더군요. 처음에는 무심하게 지나갔으나, 얼마후 해킹당한 것 같다는 제보로 바로 또 직업정신(?)을 발휘해서 추적 들어갔습니다 ^0^ 네이트온 쪽지 악성코드 변종인 것으로 분석이 되더군요. 특정 게임 계정정보 탈취를 위한 목적으로 만들어졌으며, 최초 숙주 파일은 Dropper 의 형태를 띄고 있네요. 안랩의 V3Lite와 사이트가드를 무력화 하려고 시도하는 코드를 포함하고 있습니다. 기존의 쪽지 악성코드와 마찬가지로 위 그림한장 낚시로 띄어주고(789.jpg), 시작합니다. nove.exe를 동시에 드랍하고 실행하죠. Drop 하는 파일 목..

기사 재탕 - 노트북 도청

기사 재탕 - 노트북 도청

전 이번 "노트북 도청" 관련 기사에 대해 취재하러 오신분이 없었는데, 주변분이 저 나왔다고 해서 검색해 보니, 영상을 재탕하셧더군요.. 'ㅁ' 그래도 기분이 살짝쿵 좋은건....

올림푸스 PEN E-P2

올림푸스 PEN E-P2

요즘 길거리를 돌아다니다 보면 수 많은 사람들이 카메라를 들고 다니면서 사진 찍는 것을 볼 수 있습니다. 오히려 디지털 카메라 보다도 DSLR 이 더 눈에 띄게 많더군요. 남들보다 한발 늦은감이 없지 않아 있지만, 전 이제서야 사진의 세계에 조금 흥미가 드네요 ㅎㅎ 공교롭게도 전 카메라를 한개도 소장하고 있지 않아 이번 기회에 더욱더 사고싶어 하기도 하는듯 합니다. 2010년 새해엔 이 녀석으로 사진을 배워볼까 합니다. ^^ 번들로 제공되는 렌즈가 17mm, 14~42mm 인데 2개 렌즈중에 멀 선택해야 할지 정말 고민이군요. 혹 선택에 도움을 주실 분들이 계시면 댓글 부탁드립니다. ^^ (참고로 카메라에 대한 지식은 완전 초보 랍니다)

[PG] 아스트레이 레드프레임

[PG] 아스트레이 레드프레임

만든지는 좀 된 프라모델 이지만, 이제서야 사진을 찍고 올리게 되었습니다 집에 있는 디카로는 한계가 있네요.. 손을 떠는거 같진 않는데,, 자꾸 떨림현상은 무엇이며, (역시 술인가....) 접사기능이 애매하고, 전 이미 올림푸스 PEN - II 의 매력에 빠졌을 뿐이고, 지름신은 오고있을 뿐이고 ㅠㅠ 가동성이 그닥 좋지 않은 제품이라 포즈 취하기도 어려워서, 나름 꽤 많은 시간을 소비했지만, 건진 사진은 몇 장 안되는군요 ㅠ 눈에 불들어온건 머리에 LED를 키고 찍은 사진입니다. PG 급은 LED 장치 하나씩은 들어있더군요 ㅎ 사진 나갑니다~ [PG] 아스트레이 레드 프레임