Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | ||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 |

| 23 | 24 | 25 | 26 | 27 | 28 | 29 |

| 30 |

Tags

- printf 64비트

- AVAR 2010

- Wingraph32

- OllyFlow

- mbr

- DDoS

- 사이버테러

- Protector

- 갤스

- 64비트 변수 출력

- MBR 부트 바이러스

- net-koobface

- 난독화

- OllyGraph

- facebook 쪽지 악성코드

- ida

- linux 한글 깨짐

- 7.7 ddos

- 시스템파괴

- worm.win32.net-koobface

- 갤럭시s 음악끊김

- Weather & Toggle Widgets

- 갤스 음악끊김

- 77 ddos

- 태백산 천제단

- Trup

- Trup 부트 바이러스

- 하우리

- linux LANG

- AVAR

Archives

- Today

- Total

Mylabs

네이트온 쪽지 바이러스 본문

몇일 전 아는 지인으로 부터 쪽지를 받았습니다.

쪽지의 내용은 다음과 같이 왔네요.

링크 클릭을 유도하더군요. 처음에는 무심하게 지나갔으나, 얼마후 해킹당한 것 같다는

제보로 바로 또 직업정신(?)을 발휘해서 추적 들어갔습니다 ^0^

네이트온 쪽지 악성코드 변종인 것으로 분석이 되더군요.

특정 게임 계정정보 탈취를 위한 목적으로 만들어졌으며, 최초 숙주 파일은 Dropper 의 형태를 띄고 있네요.

안랩의 V3Lite와 사이트가드를 무력화 하려고 시도하는 코드를 포함하고 있습니다.

기존의 쪽지 악성코드와 마찬가지로 위 그림한장 낚시로 띄어주고(789.jpg), 시작합니다.

nove.exe를 동시에 드랍하고 실행하죠. Drop 하는 파일 목록은 다음과 같습니다.

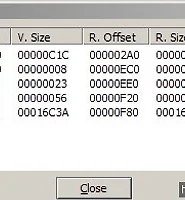

ExeWen.exe 와 Lin.log는 기존에 많이 쓰이던 변조된 헤더와 비슷한 형태를 취하고 있습니다.

소문자 mz 와 pe 를 메모리상에서 또는 파일상에서 수정한 후 다시 원래대로 되돌리는 기법을 조금 변형한 듯 합니다.

V3와 사이트가드를 무력화 하는 코드는 Sting 드라이버 파일에 존재합니다.

쪽지의 내용은 다음과 같이 왔네요.

| 봐라! 사기꾼은 다 이렇게 나온다! www.pingxxxx.com |

링크 클릭을 유도하더군요. 처음에는 무심하게 지나갔으나, 얼마후 해킹당한 것 같다는

제보로 바로 또 직업정신(?)을 발휘해서 추적 들어갔습니다 ^0^

네이트온 쪽지 악성코드 변종인 것으로 분석이 되더군요.

특정 게임 계정정보 탈취를 위한 목적으로 만들어졌으며, 최초 숙주 파일은 Dropper 의 형태를 띄고 있네요.

안랩의 V3Lite와 사이트가드를 무력화 하려고 시도하는 코드를 포함하고 있습니다.

[그림 1] 그림이 바뀌었네요 ㅋ

기존의 쪽지 악성코드와 마찬가지로 위 그림한장 낚시로 띄어주고(789.jpg), 시작합니다.

nove.exe를 동시에 드랍하고 실행하죠. Drop 하는 파일 목록은 다음과 같습니다.

| c:\windows\system\Baidog.dat - 패키지화 된 악성코드를 콘트롤 하는 메인주체 c:\windows\system\ExeWen.exe - nove.exe 와 동일 c:\windows\system\Lcomres.dat - ExeWen.exe 를 실행하는 주체 c:\windows\system\Lin.log - nove.exe 와 동일 c:\windows\system\Sting.log - Driver |

ExeWen.exe 와 Lin.log는 기존에 많이 쓰이던 변조된 헤더와 비슷한 형태를 취하고 있습니다.

소문자 mz 와 pe 를 메모리상에서 또는 파일상에서 수정한 후 다시 원래대로 되돌리는 기법을 조금 변형한 듯 합니다.

V3와 사이트가드를 무력화 하는 코드는 Sting 드라이버 파일에 존재합니다.

[ NotifyRoutine ]

'Malware' 카테고리의 다른 글

| 7.7 DDOS - 2009년 남은 좀비 PC?? (3) | 2010.07.08 |

|---|---|

| Cdrom.sys 변조 악성코드 (백화점식 악성코드) (2) | 2010.03.12 |

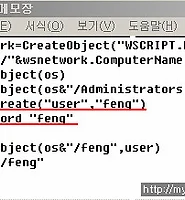

| [ 'feng' 계정 생성 악성코드 : DB시스템에 다수 발생 ] (0) | 2009.12.16 |

| Usp10.dll 교체 (?) 악성코드 (13) | 2009.11.26 |

| Win32.Tank.A (2) | 2009.11.06 |